どーもeagle0wlです(再)

2025.08.27 超絶今更ですが、当ウェブサイト www.eagle0wl.net を常時SSL/TLS(https)対応させました。

2023.01.31 サーバー運用終了につき移転しました。旧:www.mysys.org/eagle0wl/ 新:www.eagle0wl.net

ブログ再開しました。以後コンテンツはブログとTwitterとGithubベースでいきたいと思います。

筆者の技術研究・記録・発信活動に関する基本姿勢(はてなブログにジャンプします)を公開しています。

連絡先

- Twitter

- masm0wl [at] hotmail [dot] com / 0wl はゼロ、ダブリュー、エルです。0wl is zero, W and L. (メールはほぼ毎日チェックしています)

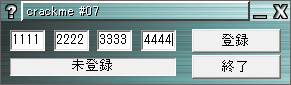

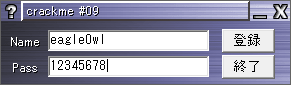

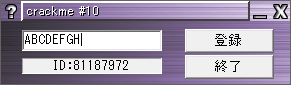

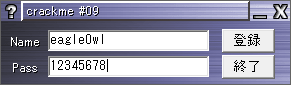

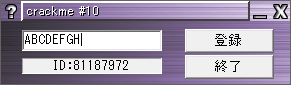

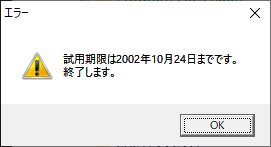

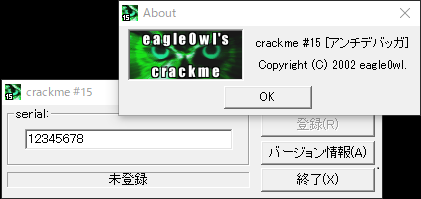

CrackMe

10年以上前 15年以上前 20年以上前に作ったもので稚拙なところもありますが、まだ需要があるようなので残しておきます。開発言語はMASM(フルアセンブラ)です。

言うまでもありませんが、解析されることを前提に作ったものなので、ブログでWriteup(解法)を紹介したり、逆アセンブルリストを掲載することなどについては一切制限しません。

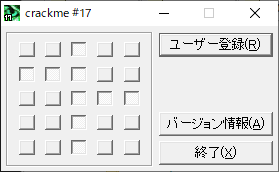

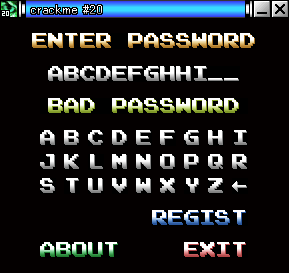

eagle0wl's crackme VOL.01 ver1.02 (2002-2006)

eagle0wl's crackme VOL.02 ver1.02 (2002)

注意事項

eagle0wl's crackme は、教育目的のリバースエンジニアリング教材として2002年に制作したものです。制作から20年以上が経過しており、今日のアンチウイルスソフトウェアでは crackmeという実行ファイルの性質上、複数のエンジンにおいてマルウェアと誤検知されるようになりました。

しかしながら、このアーカイブに含まれるすべての実行ファイルは無害なものであり、教育目的で設計されたものです。

アンチウイルスソフトの多くはヒューリスティック(挙動予測)検知を行っており、実行ファイルの構造や動作が「既知のマルウェアに類似している」と判断された場合に、実際には無害であっても警告を出すことがあります。

実行ファイルの開発環境はMASM(つまりフルアセンブラ)です。当時の意図としては、実行コードを極限までシンプルにできるという理由でMASMを選択しました。

今日では、このような開発環境で一般的なソフトウェアを開発することはほとんどなく(2002年当時でも滅多に見ませんでしたが)、このことが誤検知の要因のひとつになっています。

そのため、誤検知対策として、zipファイルには展開時に必要なパスワードを設定しています。

二次使用について

本ソフトはcrackmeとして配布しています。そのため、

- 自身の手で得た逆アセンブルリストをブログなどに掲載すること

- 自身の手で書いた writeup(解法)をウェブサイトなどで共有すること

- 無償で行われる情報セキュリティの勉強会・講座の題材として使用すること

上記の用途においては自由に行って構いません。事前・事後連絡も不要ですが、あると嬉しいです。

企業ブログのように、個人管理ではない形態であっても、誰でも無償で閲覧できる記事であれば自由に行っていただいて構いません。

ただし、以下の用途で使いたい場合は、事前に連絡をお願いします。

- 書籍・論文などで、法が認める引用を超えて言及したい場合

(法が認める引用であれば連絡は必須ではありませんが、あると嬉しいです)

- 有償で行われる情報セキュリティの勉強会・講座の題材として使用すること

過去の事例を元に記していますが、よほどのことが無い限り、拒否することはありません。

資料など

acさんが編さんした公認のcrackmeチュートリアルがあります。元記事が消失したため、Web Archive にリンクしています。Tutorialの綴りがおかしいのは御愛嬌。

Homebrew

ヨーヨー

外部管理?サイト

Works

著作物(単著、共著、協力、チョイ役含む)

詳細ははてなブログの「著作物(著書・共著・協力など)」を参照してください。

-

2025.07.25

クレーンゲーム研究 系譜学・考現学・メディア論(ボトス・ブノワ著、福村出版)すこーしだけ資料協力しました。クレジットあり

-

2023.11.28

Earthbound, USA (fangamer、ゲーム『MOTHER2』のファンコミュニティを追ったドキュメント映画)取材対応・トレーラーの日本語翻訳協力、エンドロールにeagle0wl名義のクレジットあり

-

2022.06.18

オンラインゲームセキュリティ(データハウス)初めての単著!

-

2021.12.08

Wizard Bible事件から考えるサイバーセキュリティ(PEAKS・クラウドファンディング本)インタビュー記事

-

2017.09.15

大熱血! アセンブラ入門(秀和システム)6502アーキテクチャについてすこーしだけ協力、氏名記載あり

-

2017.03.01

クラッカー・プログラム大全 オンデマンド・ペーパーバック版 (共著・データハウス)

-

2014.04.23

0と1のコンピュータ世界 バイナリで遊ぼう!(共著・マイナビ)

-

2014.10.22

デバッガによるx86プログラム解析入門【x64対応版】(旧版査読・秀和システム)

-

2014.01.16

31バイトでつくるアセンブラプログラミング ~アセンブラ短歌の世界~ (共著・マイナビ)

-

2007.07.09

デバッガによる x86プログラム解析入門 (査読・秀和システム)

-

2009.08.04

クラッキングバイブル 新装版 (共著・データハウス)

-

2008.10.23

クラッカー・プログラム大全 新装版 (共著・データハウス)

-

2006.02.??

ハッカーになるための必読書103選 (共著・データハウス)

-

2005.09.??

クラッキングバイブル (共著・データハウス)

-

2003.12.??

クラッカー・プログラム大全 (共著・データハウス)

他、技術紙に限らず、同人誌、広報紙などの執筆、校正などをいろいろ担当。

企画・外部発表(公表できることだけ)

勉強会発表

所属

Copyright 2003-2025 eagle0wl All rights reserved.